聊天截图厚码不安全,马上对这个技术展开了一番调查

还欠欠儿地补了一刀:XXX,他说你坏话了呦~万万没想到,这位同事气势汹汹地走了过来,竟然直接点出了秘密文字的内容。当时的我是这样的:

见状,这位老师补充道:

都什么年代了,以为打马赛克我就认不出来了。分分钟还原好吧!

好奇如我,马上对这个技术展开了一番调查

如何还原打了马赛克的文字。因此,国外JumpsecLab的一位研究员指出了这个问题,并且还附上了一道比较有意思的挑战:。

还别说,国外一家公司的首席研究员 Dan Petro,这两天就发布了这么一篇帖子。

他直接点出了重点:

打马赛克,是一种非常不好,不安全,而且会泄露敏感数据的方法。

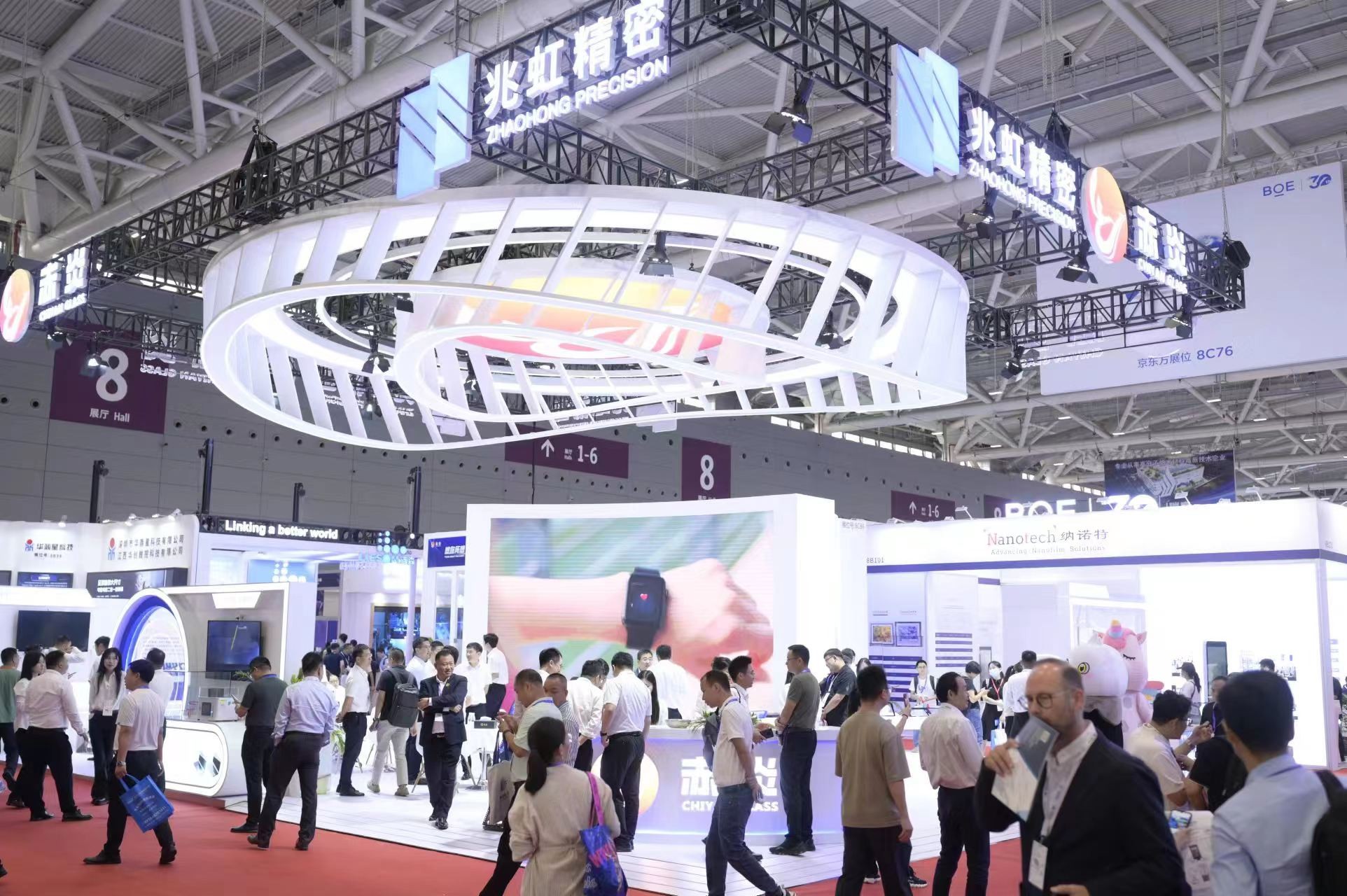

为了验证他的说法,Dan 亲自下场写了一个名为Unredacter的工具。然后现场演示了一下,这个工具是如何一点一点把打了马赛克的文字还原的:

从上面的示例中,不难看出,即便原文打了厚厚的一层马赛克,在这个工具面前依旧像裸奔一样或许你会说,这玩意儿操作起来会很复杂吧不不不

-

用 npm install 安装依赖项

-

用 npm start 来启动

虽然在 Dan 之前,已经有类似的工具存在了,例如Depix。但一个非常现实的问题就是,Depix 还原的文字,从视觉效果上并不是很好:

Depix 还原出来的文字,有些地方的还是糊糊的因此,国外 Jumpsec Lab 的一位研究员指出了这个问题,并且还附上了一道比较有意思的挑战:如果你破解了密码,请联系我们

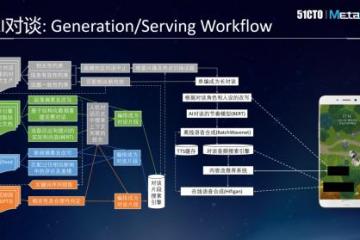

这样的挑战便引起了 Dan 极大的兴趣,这也就是他开发 Unredacter 的原因。于是,在 Unredacter 的加持下,Dan 顺利攻破了这项挑战:

而后 Dan 联系上了这位研究员,在邮件的回复中,也证实了 Dan 的结果是正确的:

当然,生活中我们或多或少都会有打码的需求,既然马赛克不安全,那有没有更好的方式呢Dan 对此的答复是:用黑色条来遮挡

其实还原马赛克这件事,AI 界早就有所研究例如杜克大学提出的PLUSE 便是其中之一,还登顶了 CVPR

从原理角度来看,它本质上是生成对抗网络PLUSE 主要是根据模糊的马赛克像素,画出新的一张张不存在的人脸,再压缩回马赛克状态跟原图比一比,把相似的版本拿出来展示

当然,这项技术也并非完美,也有翻车的时候例如网友就拿马里奥试了试,结果

Emmm 这味道,不一般

One More Thing

最后,来揭晓一下开头故事的答案。

着实是个惨痛的教训了。

项目地址:

参考链接:

。